Для системного администратора

Разрешения файловой системы

Для управления доступом пользователей к папкам и файлам используется детализированная и сложная система разрешений. Механизм управления доступом к объектам Windows — один из самых детализированных среди известных операционных систем. Для файлов и папок существует не менее 14 разрешений NTFS, которые могут быть включены или блокированы — и проверены. Эти разрешения можно назначать файлам или папкам и пользователям или группам. Кроме того, можно назначать порядок наследования разрешений для файлов или папок и пользователей или групп. В лабиринте разрешений легко заблудиться. В данной статье речь пойдет о том, как действуют разрешения для папок и файлов, и о наиболее эффективных способах их применения.

Основы доступа к объектам

Пользователь никогда не входит в непосредственное “соприкосновение” с каким-либо объектом Windows. Весь доступ к объектам осуществляется через программы (например, Windows Explorer, Microsoft Office) или процессы. Программа, которая обращается к ресурсам от лица пользователя, выполняет процедуру, которая называется имперсонализацией (impersonation). Программа, которая обращается к удаленному ресурсу, выполняет процедуру, которая называется делегированием (delegation).

После регистрации пользователя его системный идентификатор (System Identifier — SID) и идентификаторы SID группы обрабатываются процессом lsass.exe, который генерирует маркер безопасного доступа пользователя. В маркер безопасного доступа вводится и другая информация, в том числе о назначенных пользователю правах (разрешениях), ID сеанса пользователя (уникален для каждого сеанса), маске разрешений с детальным описанием типа запрошенного доступа. Права, назначенные пользователю, можно увидеть с помощью команды

Если программа обращается от лица пользователя к защищенному ресурсу, то монитор защиты (security reference monitor) Windows запрашивает у программы маркер безопасного доступа пользователя. Затем монитор защиты анализирует маркер, чтобы определить эффективные разрешения пользователя, и разрешает или запрещает выполнение запрошенной пользователем операции. Эффективные разрешения более подробно описаны ниже.

Разрешения Share

Каждый защищенный объект Windows — в том числе файлы, папки, общие ресурсы, принтеры и разделы реестра — поддерживает разрешения безопасности. Любую папку Windows можно сделать общедоступной, чтобы разрешить дистанционный доступ. Разрешения Share можно назначать любым объектам folder и printer в Windows, но разрешения применяются, только если обращение к объекту происходит через сетевой ресурс. К разрешениям Folder Share относятся Full Control, Change и Read.

Субъекты безопасности, которым присвоено право полного доступа (Full Control) к объекту, могут производить с объектом почти любые операции. Они могут удалить, переименовать, копировать, переместить и изменить объект. Пользователь с правом Full Control может изменить разрешения Share объекта и стать владельцем объекта (если он уже не является владельцем и не имеет разрешения Take Ownership). Таким образом, любой пользователь с разрешением Full Control может отменить разрешения других лиц, в том числе администратора (хотя администратор может всегда вернуть себе владение и разрешения). Возможность изменять разрешения — обязательное требование любой операционной системы с избирательным управлением доступом (discretionary access control — DAC), такой как Windows.

В большинстве случаев, основное разрешение доступа к ресурсу, необходимое обычным пользователям – Change. С помощью разрешения Change пользователь может добавлять, удалять, изменять и переименовывать любые ресурсы в соответствующей папке. Разрешение Read обеспечивает просмотр, копирование, переименование и печать объекта. Пользователь с разрешением Read может копировать объект в другое место, в котором имеет право Full Control.

Разрешения NTFS

Если в Windows используется файловая система NTFS (а не FAT), то все файлы, папки, разделы реестра и многие другие объекты имеют разрешения NTFS. Разрешения NTFS применяются как при локальном, так и при дистанционном доступе к объекту. Для просмотра и изменения разрешений NTFS файла или папки достаточно щелкнуть правой кнопкой мыши на объекте, выбрать пункт Properties и перейти к вкладке Security.

В Таблице 1 показаны 7 суммарных разрешений NTFS. Суммарные разрешения представляют собой различные комбинации 14 более детализированных разрешений, показанных в Таблице 2. Просмотреть детализированные разрешения можно, открыв диалоговое окно Advanced Security Settings для объекта щелчком на кнопке Advanced во вкладке Security, а затем щелкнуть на кнопке Edit во вкладке Permissions. Знакомиться с детализированными разрешениями объекта (особенно требующего повышенной безопасности) — полезная привычка, хотя для этого требуется больше усилий. Суммарные разрешения не всегда точно отражают состояние детализированных разрешений. Например, мне приходилось видеть суммарное разрешение Read, хотя в действительности пользователь имел разрешение Read & Execute.

Аналогично разрешению Full Control Share, разрешение Full Control NTFS предоставляет владельцам большие возможности. Пользователи, не являющиеся администраторами, часто имеют разрешение Full Control в своем домашнем каталоге и других файлах и папках. Как уже отмечалось, обладатель прав такого уровня может изменять разрешения файла и назначить себя владельцем. Вместо того чтобы предоставлять пользователям разрешение Full Control, можно дать им лишь право Modify. Если пользователь — владелец файла, то при необходимости можно вручную запретить ему изменять разрешения.

Технически, разрешения NTFS известны как избирательные списки управления доступом (discretionary ACL — DACL). Разрешения аудита известны как системные ACL (SACL). Большинство защищенных объектов NTFS располагают разрешениями обоих видов.

Влияние доверительных отношений Windows

По умолчанию все домены и леса Windows 2000 и более поздних версий имеют двусторонние доверительные отношения со всеми другими доменами леса. Если домен доверяет другому домену, то все пользователи в доверенном домене имеют те же разрешения безопасности в доверяющем домене, что и группа Everyone и группа Authenticated Users доверяющего домена. В любом домене многие разрешения этим группам назначаются по умолчанию, и доверительные отношения неявно обеспечивают широкие права, которые не были бы предоставлены в ином случае. Следует помнить, что если доверительные отношения не носят выборочного характера, то любые разрешения, предоставляемые группам Everyone и Authenticated Users, назначаются и всем другим пользователям в лесу.

Проверка разрешений из командной строки

Администраторы часто используют такие инструменты командной строки, как subinacl.exe, xacls.exe и cacls.exe для проверки разрешений NTFS. Subinacl входит в набор ресурсов Windows Server 2003 Resource Kit Tools. С помощью Subinacl можно просматривать и изменять разрешения NTFS для файлов, папок, объектов, разделов реестра и служб. Самая важная возможность Subinacl — скопировать разрешения пользователя, группы или объекта и применить их к другому пользователю, группе или объекту в том же или другом домене. Например, при перемещении пользователя из одного домена в другой в Windows создается новая учетная запись user; все ранее существовавшие SID или разрешения, связанные с первоначальным пользователем, отменяются. Скопировав разрешения в новую учетную запись user с помощью Subinacl, можно сделать их идентичными. Xcacls функционирует аналогично Subinacl и входит в состав комплекта ресурсов Windows 2000 Server Resource Kit.

Программа Cacls описана в опубликованной компанией Microsoft статье “Undocumented CACLS: Group Permissions Capabilities”. Это более старый инструмент, который появился в составе Windows со времени Windows NT. Cacls не столь полезна, как Subinacl или Xacls, но утилита всегда имеется в системе Windows. С помощью Cacls можно просматривать и изменять файлы и разрешения по пользователям и группам, но не создавать детализированные разрешения NTFS. В настоящее время возможности Cacls ограничены работой с разрешениями No Access, Read, Change и Full Control, которые соответствуют разрешениям NTFS, но не разрешением Share. Кроме того, разрешение Read программы Cacls соответствует разрешению Read & Execute системы NTFS.

Наследование

По умолчанию все файлы, папки и разделы реестра наследуют разрешения от родительского контейнера. Наследование можно активизировать или отключить для индивидуальных файлов, папок или разделов реестра и для отдельных пользователей или групп. Как мы видим на Экране 1, поле Apply To на вкладке Permissions диалогового окна Advanced Security Settings показывает, ограничено ли действие конкретного разрешения текущим контейнером, или оно распространяется на подпапки и файлы. Администратор может назначить разрешение (для отдельных пользователей), которые наследуются или нет. В данном примере группа Everyone имеет разрешение Read & Execute в текущей папке, и это разрешение не наследуется.

Если файл или папка наследует большинство своих разрешений, но имеет также и набор явно заданных разрешений, то последние всегда имеют приоритет перед унаследованными правами. Например, можно предоставить пользователю разрешение Full Control-Deny в корневом каталоге конкретного тома, и задать наследование этих разрешений всеми файлами и папками диска. Затем можно назначить любому файлу или папке на диске право доступа, которое отменяет унаследованный режим Full Control-Deny.

Эффективные разрешения

Монитор защиты Windows определяет эффективные разрешения пользователей (реальные разрешения, которыми они располагают на практике) с учетом нескольких факторов. Как отмечалось выше, монитор защиты сначала собирает информацию об индивидуальной учетной записи пользователя и всех группах, к которым он принадлежит, и обобщает все разрешения, назначенные всем пользовательским и групповым SID. Если разрешения Deny и Allow существуют на одном уровне, то, как правило, приоритет имеет Deny. Если приоритет получает Full Control-Deny, то пользователь, как правило, не имеет доступа к объекту.

По умолчанию при учете разрешений NTFS и Share (пользователь подключается к ресурсу через сеть) монитор защиты должен собрать все разрешения Share и NTFS. В результате эффективные разрешения пользователя представляют собой набор разрешений, предоставленных как разрешениями Share, так и NTFS.

Например, в конечном итоге у пользователя могут оказаться Share-разрешения Read и Change, и NTFS-разрешения Read и Modify. Эффективные разрешения — самый ограниченный набор разрешений. В данном случае разрешения почти идентичны. Эффективными разрешениями будут Read и Change/Modify. Многие администраторы ошибочно полагают, что эффективные разрешения — только Read, из-за плохих, чрезмерно упрощенных примеров или устаревшей документации.

В диалоговом окне Advanced Security Settings в Windows XP и более новых версиях появилась вкладка Effective Permissions (см. Экран 2). К сожалению, на вкладке Effective Permissions отражаются только разрешения NTFS. Не учитывается влияние разрешений Share, групп на базе действий, членства в которых пользователь не имеет, и других факторов, таких как файловая система с шифрованием (Encrypting File System — EFS). Если EFS активизирована для файла или папки, то пользователь с соответствующими разрешениями NTFS и Share может лишиться возможности доступа к объекту, если не имеет права доступа EFS к папке или файлу.

В завершении статьи — несколько рекомендаций по работе с файлами и папками:

- Осмотрительно предоставлять разрешения Full Control обычным пользователям. Полезно назначить им вместо этого разрешение Modify. В большинстве случаев такой подход обеспечивает пользователям все необходимые разрешения, не позволяя изменять права или присваивать себе владение.

- Аккуратно работайте с группой Everyone; лучше использовать группу Authenticated Users (или Users), или специальную группу с ограниченными правами. Важные упущения группы Authenticated Users — отсутствие Guest и неаутентифицированного пользователя.

- Нередко сетевых администраторов просят ввести гостевые учетные записи для сторонних пользователей (например, консультантов, подрядчиков, внештатных программистов). Но права обычного пользователя часто избыточны для гостя. Следует сформировать и использовать группу, права которой по умолчанию сильно урезаны (например, разрешение Full Control-Deny для корневых каталогов), а затем явно разрешить доступ только к файлам и папкам, необходимым данной гостевой учетной записи. Явно назначаемые разрешения предпочтительны, поскольку предоставляют гостевым пользователям именно те разрешения, которые необходимы для их работы, но не больше.

- Следует проявлять осторожность, налагая запреты на группы Everyone и Users, так как администраторы входят и в эти группы.

- В случае доверительных отношений с другими доменами полезно применять одностороннее и селективное доверие, чтобы ограничить права пользователей доверенного домена.

- Необходимо периодически осуществлять аудит разрешений NTFS и Share, чтобы убедиться в том, что они максимально ограничены.

Используя эти рекомендации и справочные таблицы с кратким описанием всех разрешений, можно смело отправляться в лабиринт файловой системы. Администратор сможет уверенно назначать разрешения для файлов, папок, пользователей и групп.

Таблица 1. Сводка разрешений NTFS

system-administrators.info

Права доступа к файлам и папкам в Windows 7

В этой статье мы подробно расскажем о том, как можно изменить права доступа к файлам и папкам в Windows 7, а равно как о смене владельца файла либо папки. Эти знания пригодятся, например, для организации домашней сети, к которой подключено несколько пользователей.

Самый простой способ изменить владельца файла либо папки – это использовать Проводник Windows. Посмотрим, как это можно сделать.

Как изменить владельца файла либо папки

Щелкните на файле либо папке правой кнопкой мыши и выберите команду Свойства, после чего откройте вкладку Безопасность. Щелкните на кнопке Дополнительно.

Откроется вкладка Владелец.

Щелкните на кнопке Изменить и откроется окно Дополнительные параметры безопасности. Теперь выберите нужного пользователя либо группу в списке Изменить владельца на и щелкните на кнопке ОК.

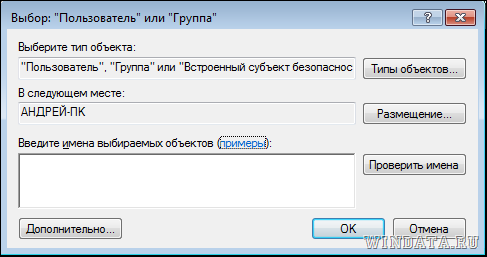

Предположим, что нужного пользователя или группы в списке не оказалось. Щелкните на кнопке Другие пользователи и группы. Теперь в поле Введите имена выбираемых объектов введите имя пользователя либо группы.

Однако, вводить имя следует по специальным правилам, узнать которые можно, щелкнув на ссылке примеры.

Есть вариант и проще – щелкните на кнопке Дополнительно и затем на кнопке Поиск. В окне Результаты поиска будут найдены все пользователи и группы на вашем компьютере.

Осталось выбрать пользователя или группу и щелкнуть на кнопке ОК. Мы вернемся в предыдущее окно, где будет указан выбранный нами пользователь.

Щелкните на кнопке ОК. Теперь главное – установите флажок Заменить владельца подконтейнеров и объектов, после чего щелкните на кнопке ОК. В результате, папка или файл получат нового владельца.

Как изменить разрешения доступа к файлам или папкам

Ладно, с владельцами разобрались. Как насчет разрешений доступа? Вот добавили мы нового владельца, однако, что если необходимо указать, что именно разрешено ему делать, а для чего пусть губу не раскатывает? Сделать это можно тоже с помощью вкладки Безопасность.

Щелкните правой кнопкой на файле или папке и выберите команду Свойства, затем перейдите на вкладку Безопасность. Выберите в поле Группы или пользователи нужного пользователя/группу и щелкните на кнопке Изменить.

Теперь в столбце Разрешить и Запретить установите нужные флажки напротив тех разрешений, что вам требуются. Скажем, если нужно запретить пользователю изменение файлов либо папок, поставьте флажок в столбце Запретить напротив разрешения Изменение. Затем щелкните на кнопке Применить и запрет вступит в силу.

Если же нужного пользователя в списке не оказалось, щелкните на кнопке Добавить. Откроется уже знакомое нам окно, в котором можно добавить нужного пользователя. О том, как это сделать, написано в предыдущем подразделе.

К слову сказать, в окне Разрешения можно без проблем удалить пользователя или группу, для чего достаточно щелкнуть на кнопке Удалить.

17 виндат на “Права доступа к файлам и папкам в Windows 7”

Я собственно вот по какому вопросу. Есть у меня один фильм, я его хотел на флэшку кинуть. Занчит клацаю все как положено, кидаю на флэху а винда мне “снимите защиту от записи”. Я и через “мой компьютер” пробовал, и владельцем этого файла, а для надежности всего раздела становился, и сам себе доступ разрешал. Все как надо короче, я даже не поленился и активиравал учетку админа, зашел с нее, попробовал тоже самое-бесполезно. И кстати никаких флажков “только чтение” там не стоит, я проверял-все в порядке. В итоге винда расказывает мне что я могу делать все что угодно с этим файлом, везде полный доступ и все такое, а на деле опять пытаюсь его скопировать, а она мне снова “снимите защиту от записи”. В чем черт побери дело. Объясните мне пожалуйста, может я нуб или там еще что нибудь, но я сделал все для победы над этой наглой системой, а она меня игнорирует(((( Как такое может быть?

Да, ты нуб 🙂 Комп же просит тебя снять защиту ОТ ЗАПИСИ!То есть у тебя не фильм твой заблокирован, а ФЛЕШКА. На флешке, вероятнее всего, язычёк стоит в положении “Lock”.

Кстати увидел у вас тут еще одну статью, как получить доступ к файлу через командную строку, зделал как там написано мне в командной строке написали что все изменили все вышло(ну в этом смысле). Попробовал, нифига не изменилось(((

А на самой флешке нет переключателя защиты от записи? Посмотри, на многих есть. Плюс, флеху надо форматнуть. Если не помогло – юзай AlcorMP flashboot.ru/index.php?name=News&op=article&sid=27

Переключателя нет, все осмотрел, точно нет. Флешку форматнул 2 раза, первый раз быстро, а второй полностью оч долго форматировалось. Попробовал. все равно не помогает(((

“Если не помогло – юзай AlcorMP flashboot.ru/index.php?name=News&op=article&sid=27”-юзать в смысле пройти по ссылке? Попробовал, не заходит, или надо это кудато прописать? Например в командную строку или еще куда?

Не, по ссылке перейди ) Там программа для форматирования флешки. Просто тут ссылки активные нельзя в комменты вставлять, скопируй ссылку в браузер

Скачал эту програмку правда она почемуто не видит флэшку((( Да и не думаю что проблема в самой флэхе, т.к. я на нее кидал другой фильм и он прекрасно записался, а потом я его с флэшки на телике запустил и все работало. Тут либо проблема в самом файле, либо в упрямой винде которая думает что умнее меня)))

Флешка как отформатирована? FAT или NTFS?

Если смотрел на телеке – то скорее всего FAT.

Отсюда вопрос 2: Какой размер файла, который ты не можешь закинуть на флешку?

если права доступа задал, то ошибка это связана с передачей между компом и флешкой , попробуй в другие разъемы вставить флешку, сперва Закинь маленький файл если ок то с большим размером типа твоего файла если ок то можешь закинуть свой файл

У меня изменения доступа не получилось сделал все как тут написано пытаюсь переместить файл в другую папку пишет запросите разрешение от роман-пк на изменение этого файла

Добрый день!

Подскажите пожалуйста как сделать чтобы у меня были права доступа на редактирование текстовых документов на диске “D” ?

Раньше был установлен Windows ХР и никаких проблем с изменением текстовых файлов не было.

Поставил Windows7 (диск “С”),и не могу внести изменения в текстовые файлы которые находятся на диске “D”

Опишу что я делал:

В моих документах (диске “D”)открываю уже имеющийся текстовый документ(Блокнот),и мне нужно в него что-то дописать или редактировать. Кликаю “Сохранить” но выскакивает окошко “Сохранить как” далее кликаю “Сохранить”. Выскакивает окошко с запросом замены имеющийся файла. Кликаю “Ок”

И мне пишет что отказано в доступе. А на рабочем столе если я создаю,сохраняю и потом снова редактирую текстовый документ,то сохраняет без проблем.

И еще один момент,файл (Блокнот) который я создал и редактировал на рабочем столе он без проблем копируется на диск”D” с заменой уже имеющийся файлом.

В чем может быть причина?

Уже пытался заходить в свойства диска “D” и сделал так как указано выше в статье (Как изменить владельца файла либо папки и Как изменить разрешения доступа к файлам или папкам),поначалу помогло,но после перезагрузки все стало на круги своя. Потом я снова зашел в свойства диска “D” проверить установлены ли галочки на права доступа к папкам,под папкам и файлам, везде стоят галочки и полный доступ. А вот редактировать текстовый документ(Блокнот) на диске “D” до сих пор никак не могу.

Я кратко описал свои действия,кто знает как устранить это чудо,помогите пожалуйста.

Заранее спасибо!

у меня такой вопрос вот сегодня я установил одну игру он сам киким то способом сам выбрал себе путь и установился в диск С вот когда я хотел удалить его я не могу его найти я знаю где он находиться так я проверил памят он находиться ‘ползователи”7’ но там не могу его найти ..помогите если кто сможет диск умирает если внутри этой папки отметив все проверить сколька памяти то показывает 2 гб а если снаружи 40гб ни как не иогу поня все это то ли папки скрытие или ещё чё то помогите

В Linux всё просто – sudo chmod [макса доступа] [имя_файла].

Может я дурак, но нахера такой геморрой в винде? Нахера куча пользователей и окон чтобы, блин, поставить на папку права 0777?

windata.ru

Снятие защиты с папок и файлов Windows 7 или Vista

Чтобы установить, просмотреть, сменить или удалить особые разрешения для файлов и папок Windows Vista, с помощью ОС Windows XP выполните следующее:

1. Откройте проводник и найдите файл или папку, для которой требуется установить особые разрешения.

2. Щелкните файл или папку правой кнопкой мыши, выберите команду Свойства и перейдите на вкладку Безопасность. Чтобы отобразить вкладку «Безопасность», нажмите кнопку Пуск и выберите команду Панель управления. Перейдите в категорию Оформление и темы, затем щелкните значок Свойства папки. На вкладке Вид в группе Дополнительные параметры снимите флажок «Использовать простой общий доступ к файлам (рекомендуется)».

3. Нажмите кнопку Дополнительно и выполните одно из следующих действий.

Установить особые разрешения для новой группы или пользователя.

Нажмите кнопку Добавить. В поле Имя введите имя пользователя или группы и нажмите кнопку ОК.

Установить особые разрешения для существующей группы или пользователя.

Выберите имя пользователя или группы и нажмите кнопку Изменить.

Удалить существующую группу или пользователя вместе с его особыми разрешениями.

Выберите имя пользователя или группы и нажмите кнопку Удалить. Если кнопка Удалить недоступна, снимите флажок «Наследовать от родительского объекта применимые к дочерним объектам разрешения, добавляя их к явно заданным в этом окне», нажмите кнопку Удалить и пропустите следующие два шага.

4. В списке Разрешения установите или снимите соответствующий флажок (разрешить или запретить).

5. В столбце Применять выберите папки или подпапки, к которым должны будут применяться данные разрешения.

6. Чтобы предотвратить наследование этих разрешений файлами и подпапками, снимите флажок «Применять эти разрешения к объектам и контейнерам только внутри этого контейнера».

7. Нажмите кнопку ОК и затем в окне Дополнительные параметры безопасности для Имя Папки снова нажмите кнопку ОК.

Внимание!

— Если установить флажок «Заменить разрешения для всех дочерних объектов заданными здесь разрешениями, применимыми к дочерним объектам, добавляя их к явно заданным в этом окне», то все разрешения для подпапок и файлов будут отменены, и вместо них будут назначены разрешения, установленные для родительского объекта. После нажатия кнопки Применить или ОК это изменение уже нельзя будет отменить, сняв упомянутый флажок.

— Чтобы открыть проводник, нажмите кнопку Пуск и выберите команды Все программы, Стандартные и Проводник.

— Группа «Все» больше не включает в себя группу с разрешением «Анонимный вход».

— Если установить флажок «Наследовать от родительского объекта применимые к дочерним объектам разрешения, добавляя их к явно заданным в этом окне», то данный файл или папка будет наследовать разрешения от родительского объекта.

— Разрешения можно устанавливать только на дисках, отформатированных для файловой системы NTFS.

— Если какие-либо флажки в списке Разрешения затенены, это означает, что данные разрешения наследуются из родительской папки.

— Изменять разрешения может только владелец объекта или те пользователи, которым он предоставил соответствующие разрешения.

— Группы и пользователи, обладающие разрешением на «Полный доступ» к папке, могут удалять из нее файлы и подпапки, независимо от имеющихся разрешений на доступ к этим файлам и подпапкам.

Смена унаследованных разрешений:

Если при просмотре разрешений на доступ к объекту флажки разрешений оказываются затенены, значит, эти разрешения унаследованы от родительского объекта. Изменить унаследованные разрешения можно тремя способами.

— Внесите изменения в разрешения на доступ к родительскому объекту, и эти изменения будут унаследованы данным объектом.

— Измените разрешение на противоположное (Разрешить вместо Запретить или наоборот), чтобы отменить унаследованное разрешение.

— Снимите флажок «Наследовать от родительского объекта применимые к дочерним объектам разрешения, добавляя их к явно заданным в этом окне».

Теперь можно изменить разрешения или удалить пользователей или группы из списка Разрешения. Однако после этого данный объект больше не будет наследовать разрешения от родительской папки.

На странице Дополнительно в списке Элементы разрешений имеется столбец Применять к, где указаны папки и подпапки, к которым применяется соответствующее разрешение. В столбце Унаследовано от указано, откуда наследуются разрешения.

Если строка Особые разрешения в списке Разрешения для имя пользователя или группы затенена, отсюда не следует, что данное разрешение было унаследовано. Это означает, что выбрано особое разрешение.

Способ будет полезен всем обладателям Total Commander:

1) Установите Total Commander (TC).

2) Выделите в TC на диск с установленной Windows Vista, и, когда появятся сообщения, что невозможно удалить файлы, нажмите кнопку пропустить всё.

3) Выделяем папку Windows и заходим в меню TC => Сеть => Стать владельцем и жмём OK

4) Выделяем папку Windows и заходим в меню TC => Сеть => Изменение прав доступа, ставим галочку Сменить разрешения для подкаталогов, выставляем себе права на полный доступ и жмём OK

5) Выделяем папку Windows и заходим в меню TC => Сеть => Аудит файлов, ставим галочку Сменить аудит для подкаталогов, выставляем себе права на полный доступ (ставим галочки на всех пунктах) и жмём OK

Также повторяем действия для папок Users и Program Files!

compsovet.com